TL;DR

Pas envie de lire l'article en entier ? Les points clés en un coup d'oeil.

| Type d'objet | Portée | Notes |

|---|---|---|

| Utilisateur | Partielle | 33 propriétés. Manager/sponsor exclus. |

| Groupe | Partielle | 12 propriétés. Propriétaires et règles dynamiques exclus. |

| Stratégie d'accès conditionnel | Complète | Toutes les propriétés incluses. |

| Stratégie d'emplacement nommé | Complète | Toutes les propriétés incluses. |

| Stratégie d'autorisation | Partielle | blockMsolPowerShell, guestUserRoleId |

| Stratégie des méthodes d'authentification | Partielle | 8 méthodes (OTP, FIDO2, Authenticator…) |

| Application | Partielle | 19 propriétés. |

| Principal de service | Partielle | 14 propriétés. Restaure aussi les grants OAuth2 et les attributions de rôles. |

| Grant de permission OAuth2 | Partielle | Grants admin uniquement. Récupéré avec le principal de service. |

| Attribution de rôle d'application | Complète | Toutes les propriétés. Récupérée avec le principal de service. |

| Organisation | Partielle | 6 paramètres MFA au niveau du tenant. |

| Changement depuis la sauvegarde | Action |

|---|---|

| Objet ajouté | Suppression réversible |

| Objet modifié | Restauration de la valeur |

| Objet supprimé (réversible) | Restauration |

| Objet restauré | Suppression réversible |

| Type | Récupérable ? |

|---|---|

| Réversible | Oui, sous 30 jours |

| Définitive | Non, permanent |

Introduction

Microsoft Entra Backup and Recovery est une solution intégrée de sauvegarde et de récupération qui vous permet de restaurer les objets critiques du répertoire Microsoft Entra à un état correct précédemment connu après des modifications accidentelles ou des compromissions de sécurité.

Prérequis

Pour utiliser Microsoft Entra Backup and Recovery, votre locataire doit répondre aux exigences suivantes :

- Le tenant est un workforce tenant. Les tenants External ID et Azure AD B2C ne sont pas pris en charge.

- Le tenant dispose de licences Microsoft Entra ID P1 ou P2.

- Vous êtes connecté avec l'un des rôles suivants :

- Microsoft Entra Backup Reader : Peut consulter les sauvegardes, afficher les comparaisons d'objets modifiés entre l'état de sauvegarde et l'état actuel, et examiner l'historique de récupération.

- Microsoft Entra Backup Administrator : Dispose de toutes les autorisations du Lecteur de sauvegarde Microsoft Entra, et peut en plus lancer des rapports de différences et déclencher la récupération d'objets modifiés. Toutes les autorisations de l'Administrateur de sauvegarde Microsoft Entra sont incluses dans le rôle d'Administrateur général.

Comment fonctionnent les sauvegardes

Microsoft Entra Backup and Recovery sauvegarde automatiquement les objets pris en charge une fois par jour et conserve jusqu'à cinq jours d'historique de sauvegarde. Cette solution permet de rétablir le bon fonctionnement et la sécurité de votre tenant. Microsoft améliore et étend régulièrement cette solution afin de prendre en charge davantage d'objets et d'attributs d'annuaire.

Microsoft crée automatiquement des sauvegardes et les met à la disposition des administrateurs disposant des autorisations nécessaires. Aucun utilisateur connecté ni aucune application, même s'ils disposent des privilèges d'administrateur les plus élevés, ne peut désactiver, supprimer ou modifier les sauvegardes au sein du tenant. Les données de sauvegarde sont stockées en toute sécurité dans la même zone géographique que le tenant Microsoft Entra, déterminée lors de la création du tenant.

Capacités clés

Microsoft Entra Backup and Recovery vous permet de :

- Afficher les sauvegardes disponibles : Consultez une liste des sauvegardes dans votre locataire Microsoft Entra.

- Créer des rapports de différences : Comparez l'état actuel de votre locataire avec une sauvegarde avant de récupérer des objets vers un état précédent.

- Récupérer des objets : Récupérez tous les objets ou sélectionnez des objets spécifiques par type d'objet ou ID d'objet.

- Consulter l'historique de récupération : Affichez les opérations de récupération terminées et en cours pour votre locataire.

Objets pris en charge et propriétés récupérables

Microsoft Entra Backup and Recovery prend en charge la restauration de certains types d'objets du tenant et de leurs propriétés.

Pour vous faciliter la tâche, voici le tableau que vous pouvez consulter. Sinon, vous pouvez lire la suite de l'article pour découvrir les attributs.

| Object type | Scope | Properties / notes |

|---|

Utilisateurs

La récupération des objets utilisateur prend en charge les propriétés suivantes :

AccountEnabledAgeGroupCityCompanyNameConsentProvidedForMinorCountryDepartmentDisplayNameEmployeeHireDateEmployeeIdEmployeeLeaveDateEmployeeOrgDataEmployeeTypeFaxNumberGivenNameJobTitleMailMailNicknameMobileOtherMailPasswordPoliciesPerUserMfaStatePhysicalDeliveryOfficeNamePostalCodePreferredDataLocationPreferredLanguageStateStreetAddressSurnameTelephoneNumberUsageLocationUserPrincipalNameUserType

Les modifications de Manager et sponsor ne sont pas prises en compte.

Pour la liste complète des propriétés des utilisateurs : Microsoft Graph user resource type.

Groupe

La récupération des objets de groupe prend en charge les propriétés suivantes :

ClassificationDescriptionDisplayNameGroupTypeIsPublicMailMailEnabledMailNicknamePreferredDataLocationPreferredLanguageSecurityEnabledTheme

Les modifications de Group ownership ne sont pas prises en compte. Les groupes dynamiques peuvent être restaurés ou soft-deleted lors de la récupération, mais les modifications des règles de groupe dynamique ne sont pas prises en compte.

Pour la liste complète des propriétés des groupes : type de ressource group Microsoft Graph.

Stratégie d'accès conditionnel (conditional access policies)

Toutes les propriétés des stratégies d'accès conditionnel sont concernées.

Pour la liste complète des propriétés des stratégies d'accès conditionnel :Microsoft Graph conditionalAccessPolicy resource type.

Emplacements nommés (Named location)

Toutes les propriétés des stratégies des emplacements nommés sont concernées.

Pour toutes les propriétés des emplacements nommés : Microsoft Graph namedLocation resource type.

Stratégie d'autorisation (Authorization policy)

La restauration des objets de stratégie d'autorisation prend en charge les propriétés suivantes :

blockMsolPowerShellguestUserRoleId

Voici un tableau de correspondance entre les identifiants des rôles d'utilisateur invité et les niveaux d'autorisation associés :

| Permission level | Description | Role ID |

|---|---|---|

| Member User | Les utilisateurs invités disposent des mêmes droits d'accès que les membres | a0b1b346-4d3e-4e8b-98f8-753987be4970 |

| Guest User | Les utilisateurs invités ont un accès limité aux propriétés et aux affiliations des objets du répertoire | 10dae51f-b6af-4016-8d66-8c2a99b929b3 |

| Restricted Guest User | L'accès des utilisateurs invités est limité aux propriétés et aux appartenances de leurs propres objets de répertoire | 2af84b1e-32c8-42b7-82bc-daa82404023b |

Pour la liste complète des propriétés des stratégies d'autorisation : Microsoft Graph authorizationPolicy resource type.

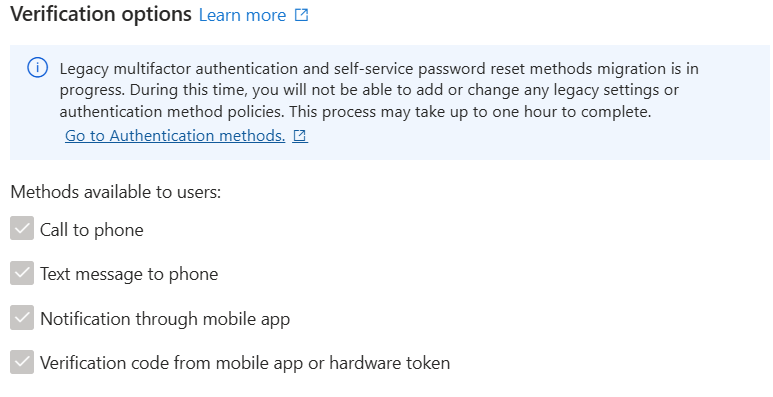

Méthodes d'authentification (Authentication methods)

La fonctionnalité de récupération prend en charge :

- Mot de passe à usage unique (OTP) envoyé par e-mail (Email OTP)

- FIDO2 passkey

- Authenticator app

- Appel vocal

- SMS

- Logiciel tiers OATH

- Temporary Access Pass

- Authentification par certificat

Pour la liste complète des propriétés des méthodes d'authentification : Microsoft Graph authenticationMethodConfiguration resource type.

Application

La récupération des objets d'application prend en charge les propriétés suivantes :

DisplayNameDescriptionNotesApplicationTagAppIdentifierUriAppCreatedDateTimePublicClientPublisherDomainIsDeviceOnlyAuthSupportedServiceManagementReferenceRequiredResourceAccessNativeAuthenticationApisEnabledSignInAudienceGroupMembershipClaimsOptionalClaimsIsDisabledAddInsServicePrincipalLockConfigurationAppInformationalUrl

Pour la liste complète des propriétés des applications : Microsoft Graph application resource type.

Service principal

La récupération des objets service principal prend en charge ces propriétés

AccountEnabledAlternativeNamesExplicitAccessGrantRequiredDescriptionLoginUrlNotesNotificationEmailAddressesPreferredTokenSigningKeyThumbprintServicePrincipalTagServicePrincipalTypePreferredSingleSignOnModePublisherNameSamlSingleSignOnSettingsServicePrincipalName

Pour la liste complète des propriétés des service principal :Microsoft Graph servicePrincipal resource type.

La restauration d'un service principal sert de point d'ancrage pour les autorisations associées. Lorsqu'un principal de service est restauré, Microsoft Entra Backup and Recovery restaure également :

- les permissions dont le service principal est l'objet cible

- les attributions de rôles d'application dont le service principal restauré est l'objet cible

Octroi d'autorisation OAuth2 (par délégation)

L'octroi des autorisations OAuth2 représente les autorisations déléguées accordées au service principal d'une application. Un administrateur peut créer des permissions déléguées lorsqu'un utilisateur consent à la demande d'une application pour accéder à une API, ou un administrateur peut les accorder au nom de tous les utilisateurs. Les permissions qu'un administrateur crée au nom de tous les utilisateurs sont pris en compte. Vous pouvez identifier ces permissions par consentType = AllPrincipals et principalId = null.

Les autorisations accordées à la suite du consentement de l'utilisateur ne sont pas prises en charge.

Pour la liste complète des propriétés des autorisations OAuth2 (déléguées) : Microsoft Graph oauth2PermissionGrant resource type.

Les autorisations OAuth 2 ne sont pas restaurées séparément. Dans la partie rapport de différence et portée de récupération, les service principal, les autorisations OAuth 2 et les attributions de rôles d'application sont regroupées sous un seul filtre dans le Centre d'administration Microsoft Entra.

Attribution de rôle d'application (app role assignment)

Une attribution de rôle d'application (app role assignment) enregistre le moment où un utilisateur, un groupe ou un service principal se voit attribuer un rôle d'application pour une application. Toutes les propriétés d'attribution de rôle d'application sont prises en compte.

Pour la liste complète des propriétés des app role assignment : Microsoft Graph appRoleAssignment resource type.

Les attributions de rôle d'application (OAuth 2 ne sont pas restaurées séparément. Dans la partie rapport de différence et portée de récupération, les service principal, les autorisations OAuth 2 et les attributions de rôles d'application sont regroupées sous un seul filtre dans le Centre d'administration Microsoft Entra.

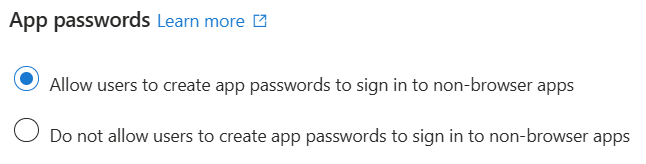

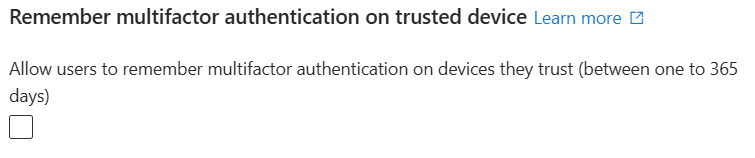

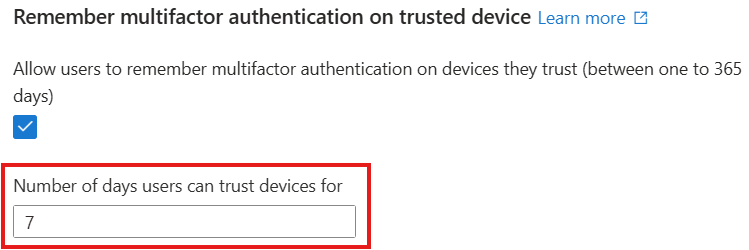

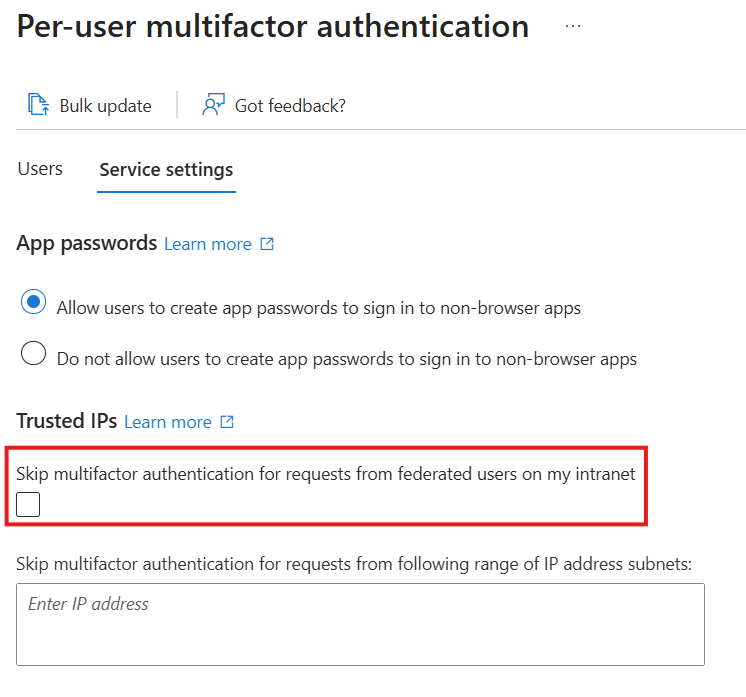

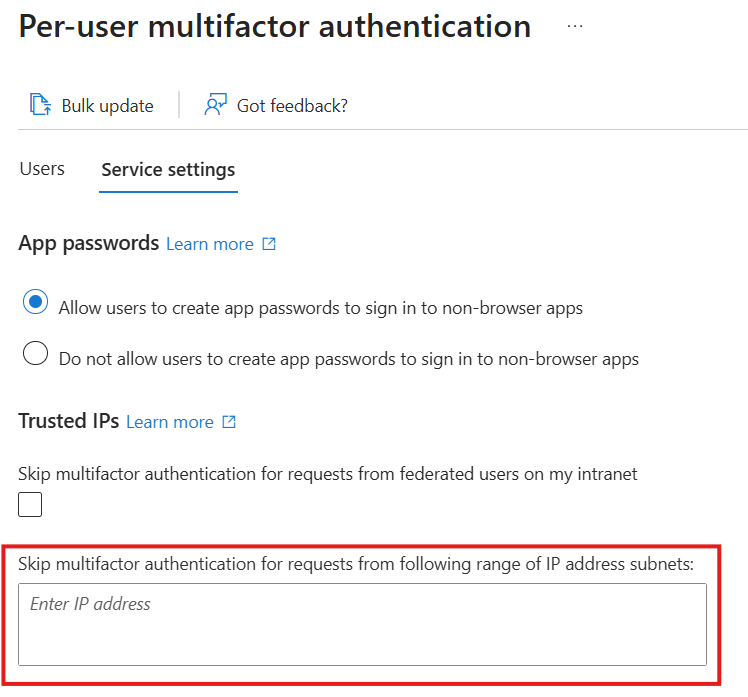

Organisation

La récupération de l'objet organisation prend en charge les propriétés suivantes :

Paramètres d'authentification multifactorielle (MFA) par utilisateur au niveau du tenant :

StrongAuthenticationDetails - availableMFAMethods

StrongAuthenticationDetails - IsApplicationPasswordBlocked

StrongAuthenticationDetails - IsRememberDevicesEnabled

StrongAuthenticationDetails - rememberDevicesDurationInDays

StrongAuthenticationPolicy - enabled

StrongAuthenticationPolicy - ipAllowList

Agent ID

La solution prend également en charge Agent ID, car cela se compose d'objets utilisateur et de service principal présentant des types et des caractéristiques distincts.

Limitations

Durée d'exécution de la tâche

La durée d'exécution dépend du volume de données à charger et du traitement.

Lors de votre premier accès à une sauvegarde, le service charge les données (durée fixe). Les données chargées sont réutilisées pour les opérations suivantes. La création d'un rapport de différences avant la restauration permet de réduire le temps de restauration.

Une fois le chargement terminé, le traitement identifie les modifications (pour les rapports) ou les applique (pour la restauration). La durée du traitement varie en fonction du nombre d'objets et de modifications.

Objets Hard-deleted

Microsoft Entra Backup and Recovery ne prend pas en charge la récupération ou la recréation d'objets supprimés définitivement (hard-deleted). Seuls les objets supprimés temporairement ou modifiés peuvent être restaurés.

Objets gérés depuis Active Directory Domain Services on-premises

Les modifications apportées aux objets synchronisés sur site (à l'exception des appartenances à des groupes) sont visibles dans les rapports de différences, mais ne sont pas incluses dans les opérations de restauration. Pour les utilisateurs et les groupes, vous pouvez déplacer la source d'autorité vers le cloud afin de bénéficier de l'ensemble des fonctionnalités de sauvegarde et de restauration.

L'utilisation d'une solution alternative reste donc nécessaire pour les objets AD.

Si un utilisateur ou un groupe est converti en gestion cloud après la sauvegarde, la restauration à partir de cette sauvegarde ne rétablira pas la source d'autorité sur site. Les autres attributs pris en charge sont restaurés.

Restauration élargie

Utilisez Microsoft Entra Backup and Recovery dans le cadre d'une stratégie plus large visant à renforcer la résilience de votre organisation. Pour réduire le risque de perte de données d'annuaire malveillante ou accidentelle, suivez les bonnes pratiques de récupérabilité dans Microsoft Entra ID. Ces pratiques comprennent :

- Mise en place de mesures préventives de sécurité opérationnelle

- Documentation régulière de l'état de bon fonctionnement à l'aide des API Microsoft Graph

- Mise en place de procédures de reprise après suppression et configuration incorrecte

Suppression réversible (Soft deletion)

Qu'est-ce que la suppression réversible (soft deletion)

La suppression réversible est une capacité fondamentale de protection des données dans Microsoft Entra qui aide les organisations à récupérer après des suppressions accidentelles ou malveillantes. Au lieu de supprimer immédiatement et définitivement un objet, la suppression réversible place l'objet dans un état récupérable pendant une période de rétention limitée. Pendant cette période, l'objet peut être restauré avec ses propriétés et ses relations intactes.

La suppression réversible est un élément fondamental de Microsoft Entra Backup and Recovery, permettant une récupération fiable sans recréer d'objets ni reconfigurer les modèles d'accès

Lorsqu'un objet prenant en charge la suppression réversible est supprimé, Microsoft Entra ne le supprime pas immédiatement du répertoire. Au lieu de cela, il passe à un état de suppression réversible :

- L'objet n'est plus actif et ne peut pas être utilisé pour l'authentification ou l'autorisation.

- Microsoft Entra conserve les données de l'objet pendant une période de 30 jours.

- Vous pouvez restaurer l'objet pendant la fenêtre de rétention, le ramenant à son état actif précédent.

Microsoft Entra enregistre en continu les modifications apportées aux objets d'annuaire pris en charge. Si un objet est supprimé de manière réversible, la sauvegarde capture la modification et restaure l'objet lorsque vous utilisez cette sauvegarde pour la récupération.

Ces sauvegardes sont gérées par Microsoft et ne nécessitent pas que vous exportiez ou gériez vos propres copies. Les sauvegardes capturent l'état des objets au fil du temps, permettant la récupération vers un point correct connu.

Lors d'une opération de récupération :

- Microsoft Entra utilise les sauvegardes pour déterminer l'état correct de l'objet.

- Backup and Recovery restaure les objets supprimés de manière réversible plutôt que de les recréer.

- Backup and Recovery supprime de manière réversible les objets ajoutés après la création de la sauvegarde.

- Les identifiants d'objets, les propriétés et les relations prises en charge sont préservés.

Cette approche réduit le risque de configurations incorrectes accidentelles et malveillantes après la récupération. Pour exclure des objets spécifiques de la suppression réversible, appliquez des filtres pour contrôler quels objets sont pris en compte.

Cette approche évite les risques et la charge opérationnelle liés à la recréation d'objets, tels que :

- La perte des identifiants d'objets

- Les dépendances rompues

- La reconfiguration manuelle des accès ou des stratégies

Soft delete versus hard delete

Il est essentiel de bien comprendre la différence entre la suppression réversible (soft-delete) et la suppression définitive (hard deleted) pour planifier la récupération des données.

| Type de suppression | Que se passe-t-il ? | Peut-on le récupérer ? |

|---|---|---|

| Soft delete | L'objet reste dans un état supprimé pendant une durée limitée | Oui, pendant la période de conservation |

| Hard delete | L'objet est définitivement supprimé du tenant | Non |

Lorsqu'un objet est supprimé définitivement, il est effacé de manière irréversible et ne peut plus être récupéré. La seule solution consiste à créer un nouvel objet, ce qui entraîne l'attribution d'un nouvel identifiant et la perte de la configuration et des relations précédentes.

Microsoft Entra Backup and Recovery ne prend pas en charge la restauration d'objets supprimés définitivement. Les organisations peuvent utiliser des fonctionnalités telles que Microsoft Entra Conditional Access pour renforcer la protection des autorisations sensibles, y compris la suppression définitive d'objets d'annuaire.

La suppression réversible est essentielle pour construire un système d'identité résilient car elle :

- Permet une récupération rapide après des erreurs et des attaques

- Préserve l'intégrité et les relations des objets

- Réduit les temps d'arrêt et les risques opérationnels

- Constitue la base d'une sauvegarde et d'une récupération fiables

Lorsqu'elle est combinée à Microsoft Entra Backup and Recovery, la suppression réversible permet aux organisations de récupérer après des modifications d'attributs et des suppressions non intentionnelles ou malveillantes, sans supprimer définitivement les données clients.

Sauvegarde, rapport de différences et modèle de restauration

Rapports de différences

Créez un rapport de différences pour comparer l'état actuel de votre locataire avec une sauvegarde. Le rapport affiche uniquement les objets modifiés. Appliquez des filtres pour afficher les modifications apportées à un type d'objet ou à un objet spécifique. Sans filtres, le rapport inclut tous les objets modifiés.

Le rapport de différences affiche les modifications apportées aux utilisateurs et aux groupes synchronisés à partir d'Active Directory sur site, ce qui vous aide à suivre les objets modifiés. Cependant, vous ne pouvez pas restaurer ces objets synchronisés via Sauvegarde et restauration, leur source d'autorité étant Active Directory on-premises.

Première génération d'un rapport de différences

Lors de la première création d'un rapport de différences, un délai peut survenir pendant le chargement des données de sauvegarde avant le début du calcul des différences. Vérifiez la progression de la génération du rapport dans la section Rapports de différences.

| Taille du tenant | Temps estimé de chargement des données pour la première génération de rapport |

|---|---|

| 1-50 000 objets | Jusqu'à 1 heure |

| 50 000-300 000 objets | Jusqu'à 1 heure 30 minutes |

| 300 000-1 000 000 objets | Jusqu'à 2 heures |

| Plus de 1 000 000 objets | Jusqu'à 2 heures et 30 minutes |

La deuxième fois que vous générez un rapport de différences à partir de la même sauvegarde, l'étape de chargement des données n'est plus nécessaire, ce qui accélère le processus.

Le calcul des différences dépend des modifications survenues entre l'état de la sauvegarde et l'état actuel. Pour 100 000 modifications d'objets et/ou de liens, la génération d'un rapport complet peut prendre environ 45 minutes.

Restauration

Lorsque vous restaurez votre tenant, utilisez des filtres pour choisir les objets à restaurer :

- Par type d'objet : restaurez uniquement certains types d'objets, tels que les utilisateurs, les groupes ou les applications.

- Par ID d'objet : indiquez le type et l'ID de l'objet pour restaurer un objet spécifique.

Toutes les modifications : restaurez tous les objets modifiés à leur état tel qu'il figurait dans la sauvegarde sélectionnée.

Les performances de la restauration dépendent du nombre de modifications à restaurer. La restauration de 500 000 modifications peut prendre jusqu'à 30 heures.

Ces estimations de temps sont approximatives et ne servent qu'à des fins de planification générale. Les performances réelles peuvent varier considérablement en fonction de l'activité du réseau, de la disponibilité des ressources et de la taille du tenant.

Par exemple, si un rapport de différences est en cours, il est impossible de lancer une restauration. Il faut attendre la fin de l’opération en cours avant d’en démarrer une nouvelle.

Modèle de restauration

Le type de modification par rapport à l'état de sauvegarde détermine l'action de restauration :

| Modification depuis la sauvegarde | Action de récupération |

|---|---|

| L’objet a été ajouté | Backup and Recovery effectue un soft-delete de l’objet |

| L’objet a été mis à jour | Backup and Recovery met à jour l’objet avec la valeur de la sauvegarde |

| L’objet a été soft-deleted | Backup and Recovery restaure l’objet |

| L’objet a été restauré | Backup and Recovery effectue un soft-delete de l’objet |

La fonction de sauvegarde et de restauration ne crée pas de nouveaux objets et ne supprime pas définitivement d'objets de votre tenant.

Pour plus d'informations, vous pouvez consulter la documentation officielle de Microsoft :

Comments